La Surveillance de la Sécurité des API Manque d’Analyse du Contexte Utilisateur

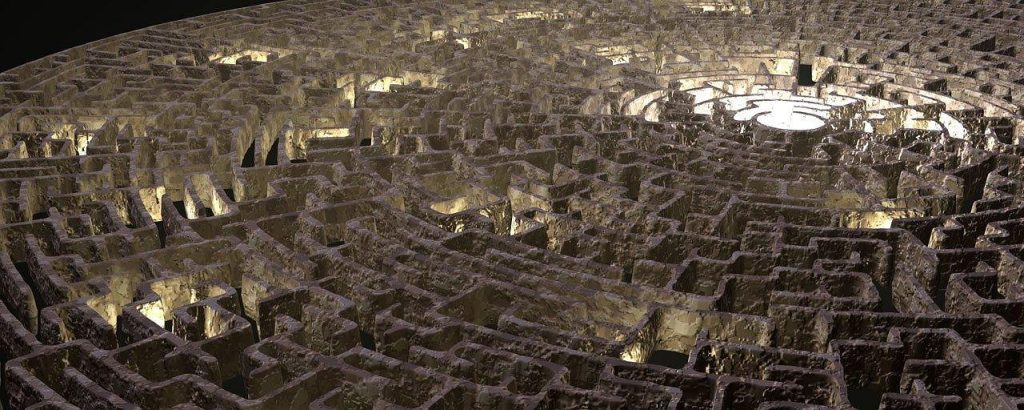

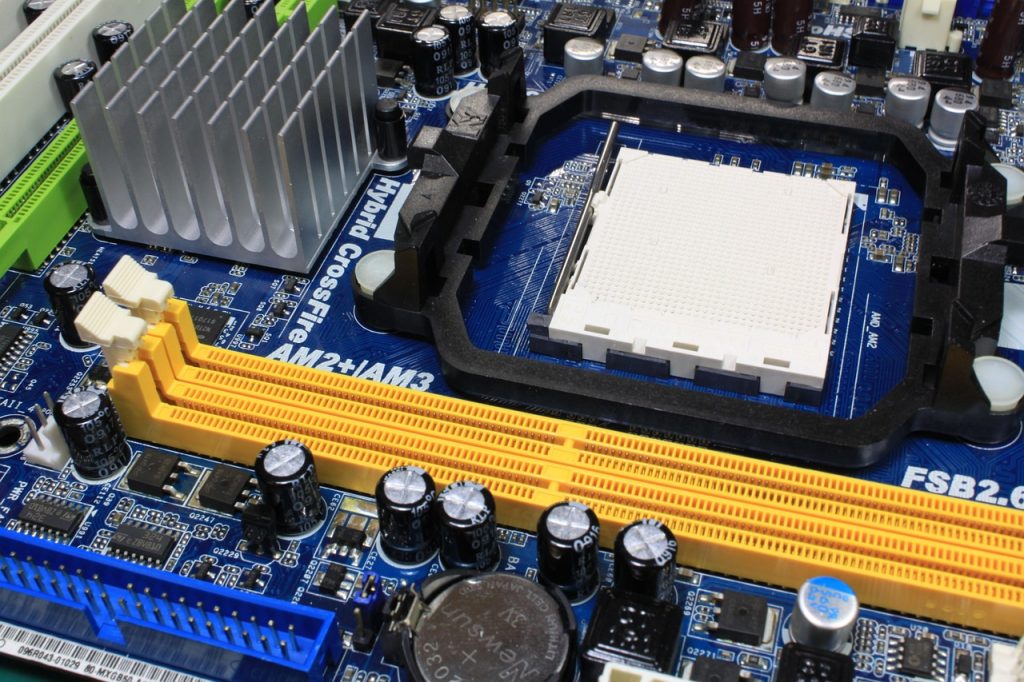

À une époque où la transformation numérique s’accélère à un rythme sans précédent, la sécurité des interfaces de programmation d’applications (API) est devenue une préoccupation cruciale pour les organisations du monde entier. Les API sont l’épine dorsale des écosystèmes logiciels modernes ; elles facilitent l’intégration et l’interaction entre différentes applications logicielles. Cependant, la prolifération rapide des API a également élargi la surface d’attaque pour les activités malveillantes, nécessitant des solutions de surveillance de sécurité robustes. Malgré les avancées dans les mesures de sécurité des API, une lacune importante demeure : l’absence d’analyse du contexte utilisateur.

La sécurité des API se concentre traditionnellement sur des aspects techniques tels que l’authentification, l’autorisation, la limitation de débit et la validation des entrées. Bien que ces mesures soient essentielles, elles ne fournissent pas une image complète du paysage de la sécurité. L’absence d’analyse du contexte utilisateur dans la surveillance de la sécurité des API signifie que les organisations passent souvent à côté d’aperçus essentiels sur qui accède à leurs API et comment ces interactions s’alignent avec le comportement utilisateur attendu.

Importance de l’Analyse du Contexte Utilisateur

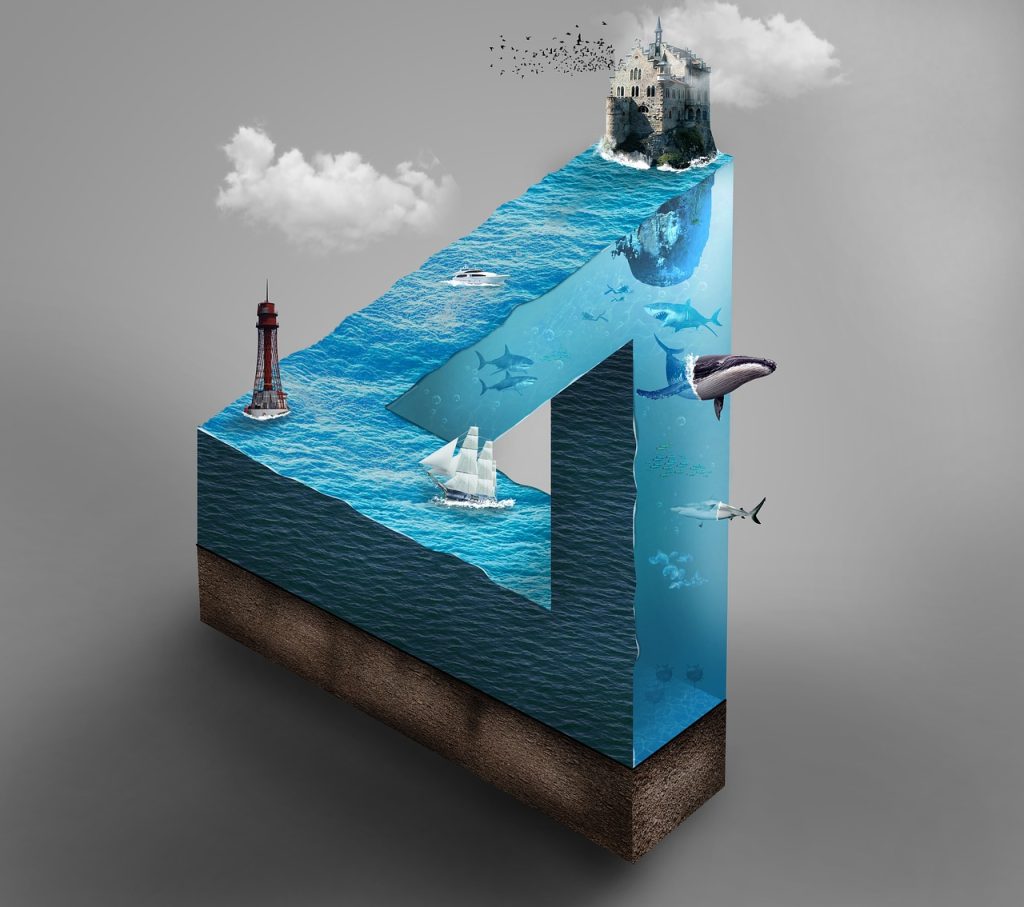

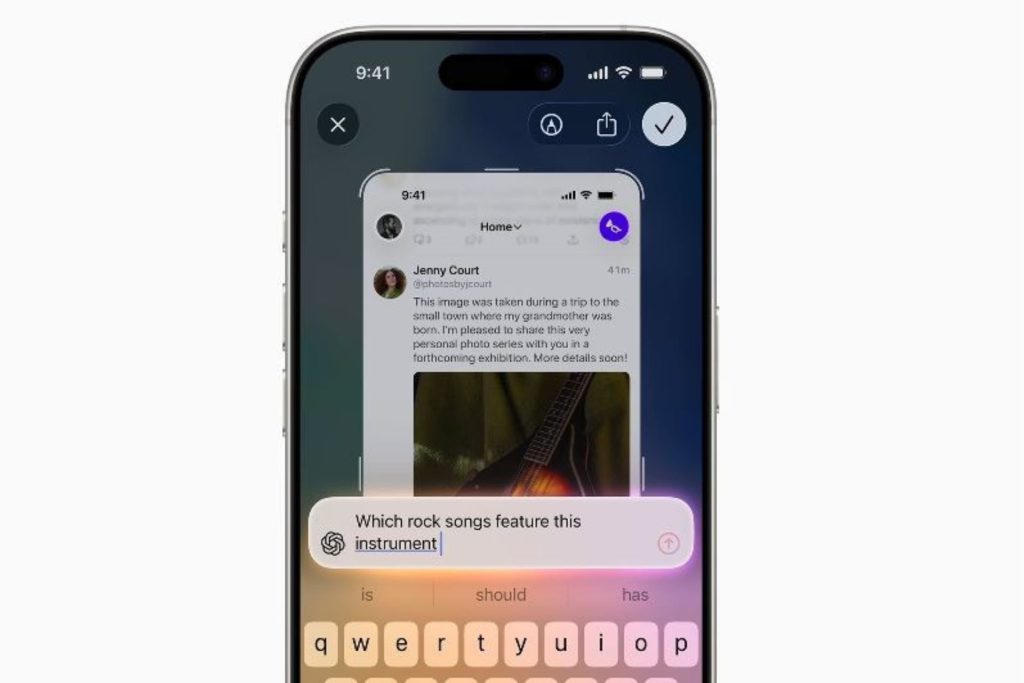

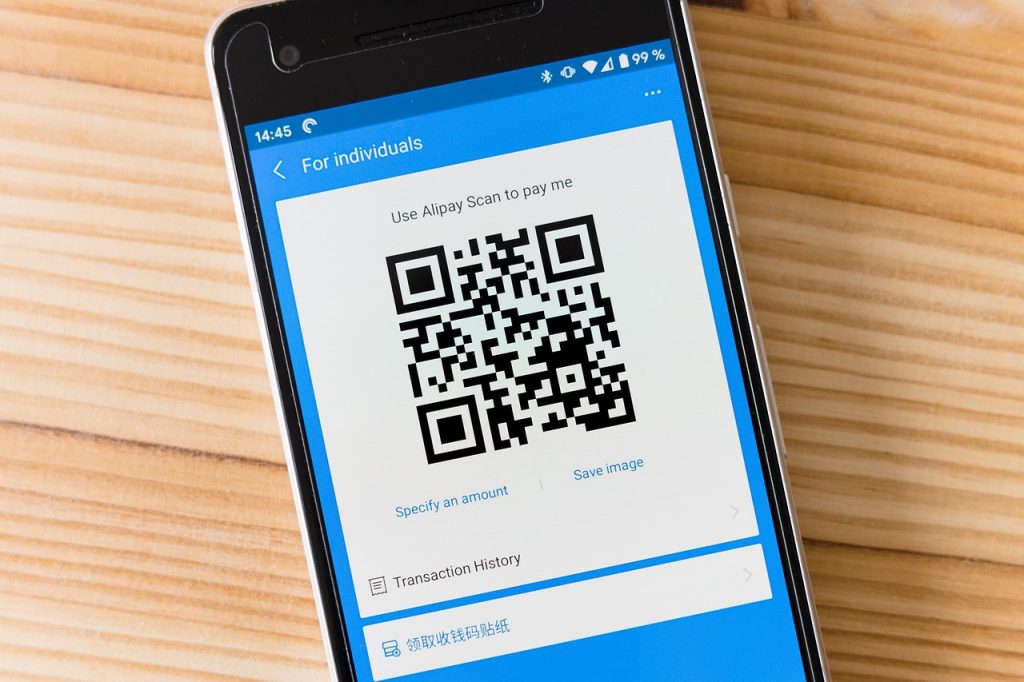

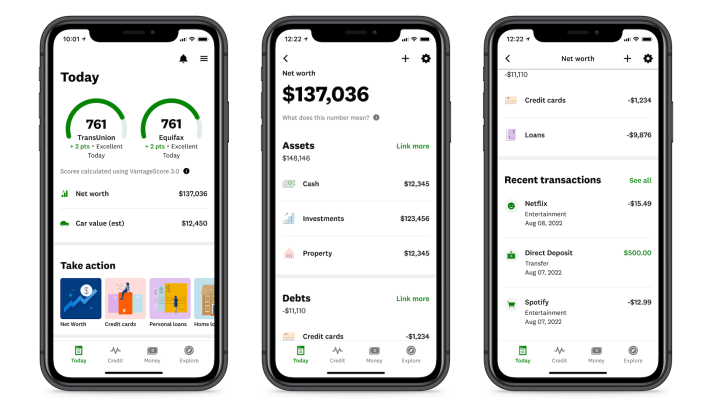

L’analyse du contexte utilisateur implique la compréhension du comportement et des attributs des consommateurs d’API. Elle comprend l’analyse des métadonnées telles que l’identité de l’utilisateur, la localisation géographique, le type d’appareil et les schémas d’accès. Cette analyse est cruciale pour identifier les anomalies qui pourraient indiquer des menaces pour la sécurité. Par exemple, une requête API provenant d’une localisation géographique inattendue ou une augmentation soudaine des demandes d’accès d’un seul compte utilisateur pourrait signaler une violation potentielle ou un usage abusif.

Le manque d’analyse du contexte utilisateur dans la surveillance de la sécurité des API peut entraîner plusieurs défis :

- Augmentation des Faux Positifs : Sans le contexte utilisateur, les systèmes de sécurité peuvent signaler des activités légitimes comme suspectes, entraînant des alertes inutiles et des inefficacités opérationnelles.

- Anomalies Manquées : À l’inverse, de véritables menaces peuvent passer inaperçues si elles imitent des schémas techniques normaux mais dévient du comportement utilisateur attendu.

- Capacités Forensiques Limitées : Comprendre le contexte des interactions API est essentiel pour l’analyse post-incident, aidant les organisations à identifier la cause profonde des incidents de sécurité et à prévenir de futures occurrences.

Contexte Global et Tendances de l’Industrie

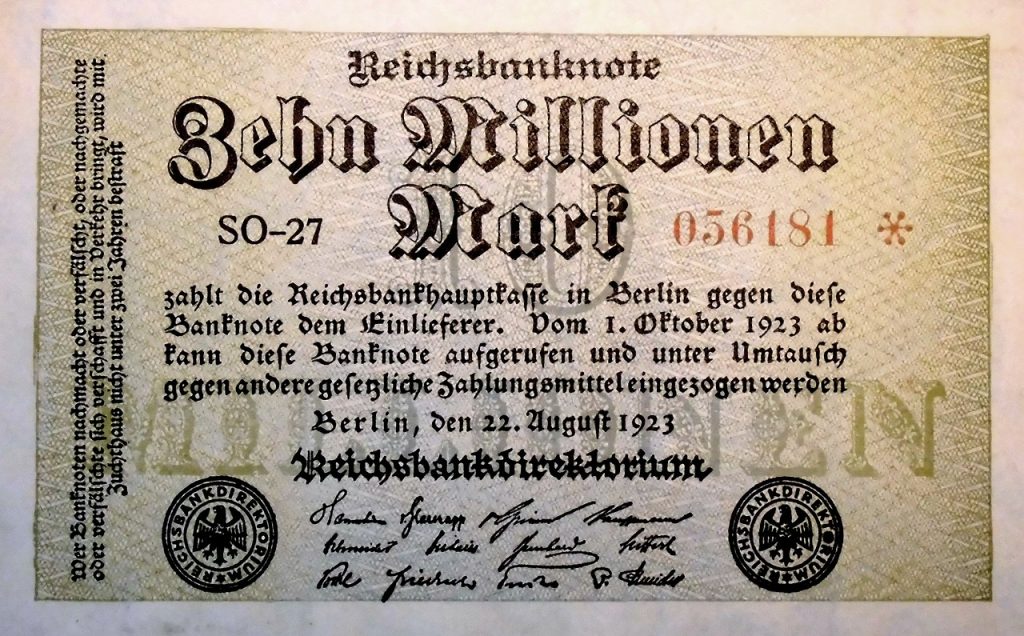

La nécessité d’une sécurité renforcée des API est soulignée par plusieurs violations de données de grande envergure et cyberattaques qui ont exploité des vulnérabilités dans les implémentations d’API. Selon un rapport du Open Web Application Security Project (OWASP), les API deviennent de plus en plus la cible principale des attaquants, avec une augmentation significative des incidents d’abus d’API ces dernières années.

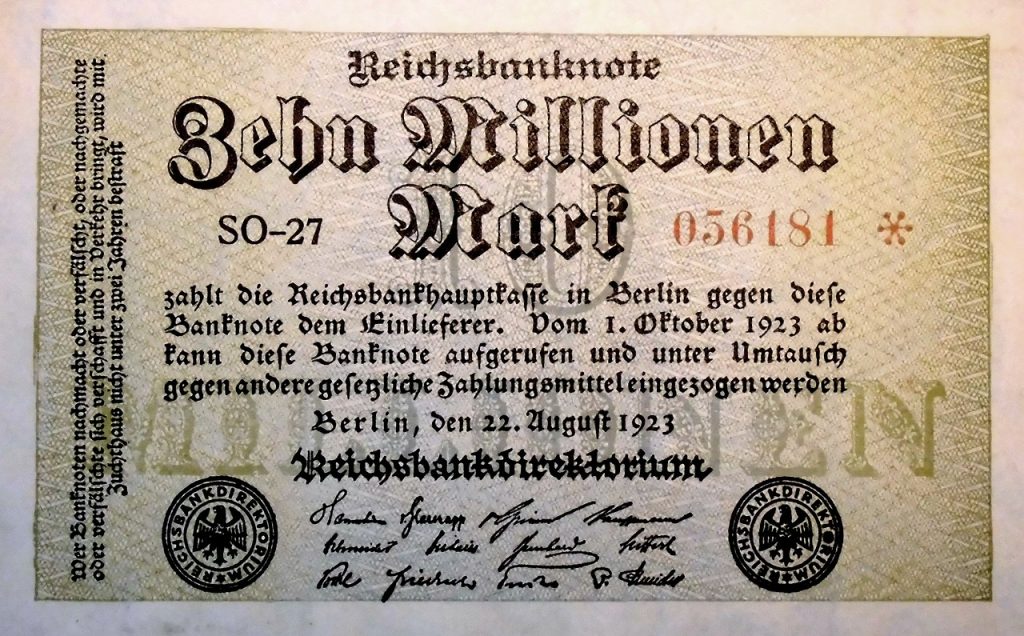

À l’échelle mondiale, des cadres réglementaires tels que le Règlement Général sur la Protection des Données (RGPD) en Europe et la California Consumer Privacy Act (CCPA) aux États-Unis poussent les organisations à adopter des mesures de sécurité plus strictes. Ces réglementations soulignent la nécessité de stratégies de protection des données complètes, y compris des informations sur la manière dont les données utilisateur sont accédées et utilisées via les API.

Avancées et Solutions

Pour pallier les lacunes des pratiques actuelles de sécurité des API, les organisations commencent à adopter des solutions qui intègrent l’analyse du contexte utilisateur. Les plateformes avancées de sécurité des API offrent désormais des fonctionnalités telles que :

- Analyse Comportementale : Exploitation d’algorithmes d’apprentissage automatique pour établir des bases de référence du comportement utilisateur normal et détecter les anomalies en temps réel.

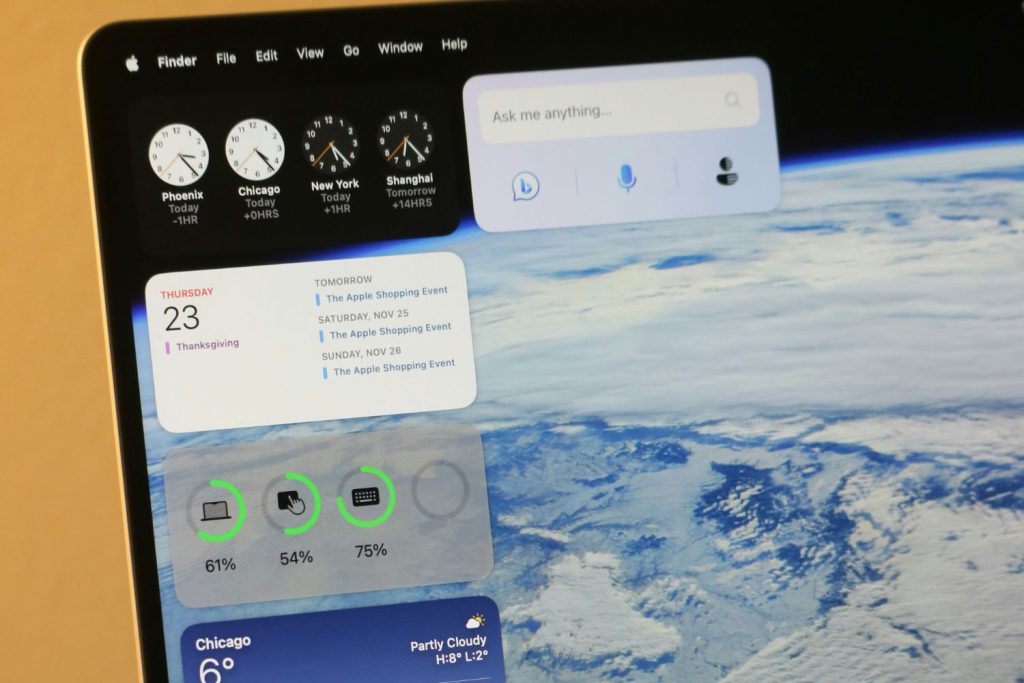

- Contrôles d’Accès Contextuels : Mise en œuvre de politiques qui s’adaptent en fonction du contexte utilisateur, telles que des restrictions d’accès basées sur la localisation ou des permissions spécifiques aux appareils.

- Journalisation et Surveillance Complètes : Assurer la tenue de journaux détaillés des interactions API, incluant des données de contexte utilisateur pour une analyse forensic efficace.

Ces avancées permettent aux organisations d’améliorer leur posture de sécurité et de mieux protéger les données sensibles contre les accès non autorisés et les potentielles violations.

Conclusion

Alors que les API continuent de jouer un rôle central dans l’innovation numérique, assurer leur sécurité avec des solutions de surveillance complètes incluant l’analyse du contexte utilisateur est impératif. Bien que les mesures techniques restent essentielles, elles doivent être complétées par des aperçus sur le comportement utilisateur pour atténuer efficacement les risques. En intégrant l’analyse du contexte utilisateur dans les stratégies de sécurité des API, les organisations peuvent non seulement améliorer leurs capacités de détection et de réponse aux menaces, mais aussi aligner leurs pratiques sur les exigences réglementaires et les meilleures pratiques de l’industrie.