Solutions de Prévention de l’Exfiltration de Données Déployées : Un Aperçu Mondial

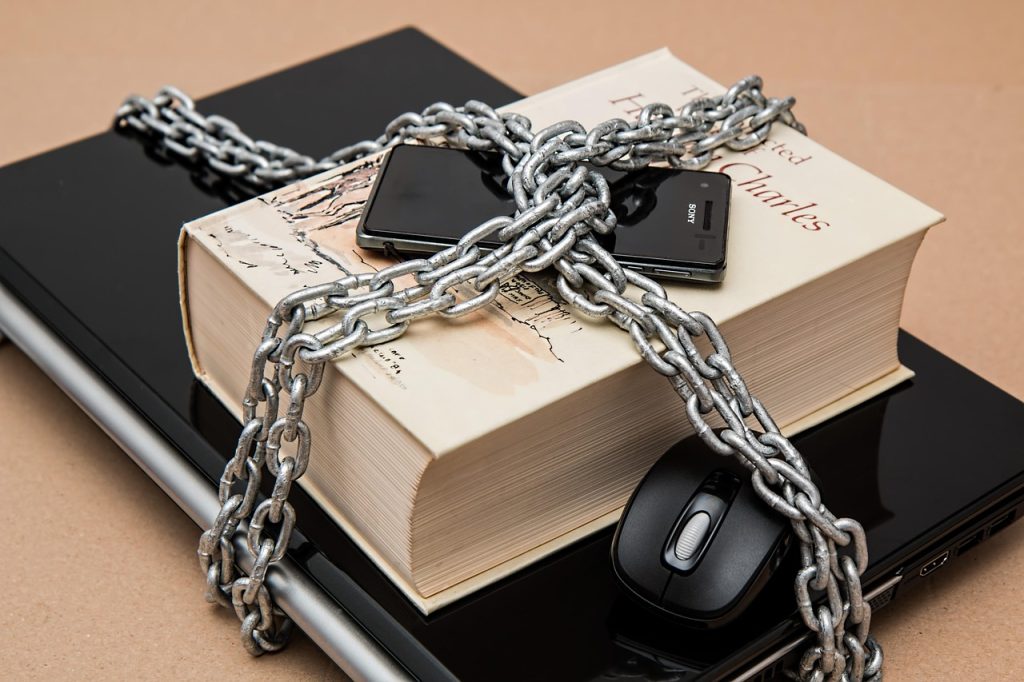

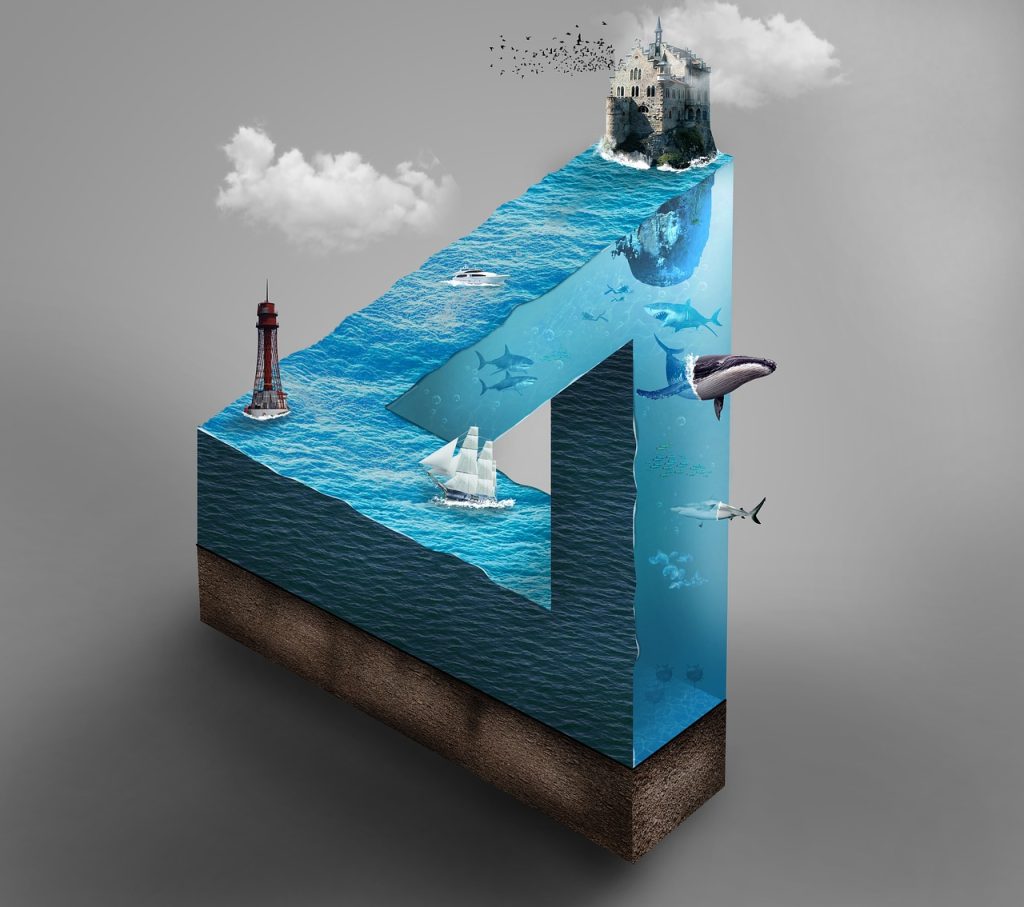

Dans un monde de plus en plus interconnecté, la menace de l’exfiltration de données pose des défis significatifs aux organisations du monde entier. À mesure que les cybermenaces évoluent en complexité et en fréquence, les entreprises et les gouvernements ont priorisé le déploiement de solutions robustes de prévention de l’exfiltration de données. Ces stratégies sont essentielles pour protéger les informations sensibles contre les accès et transmissions non autorisés.

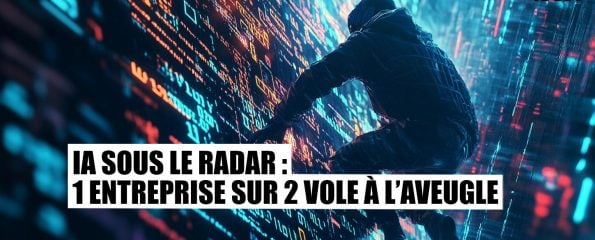

L’exfiltration de données, souvent appelée vol de données, implique le transfert non autorisé de données d’un ordinateur ou d’un réseau. C’est une préoccupation majeure pour les entités manipulant des données sensibles, allant des informations personnelles identifiables (PII) à la propriété intellectuelle et aux données commerciales confidentielles. L’impact mondial des incidents cybernétiques liés aux violations de données a entraîné une augmentation de l’adoption de mesures préventives.

Comprendre la Prévention de l’Exfiltration de Données

La prévention de l’exfiltration de données implique une série de stratégies et de technologies conçues pour détecter, prévenir et répondre aux transferts de données non autorisés. Ces solutions sont cruciales pour maintenir l’intégrité, la confidentialité et la disponibilité des données. Le déploiement de ces mesures préventives implique généralement une combinaison des éléments suivants :

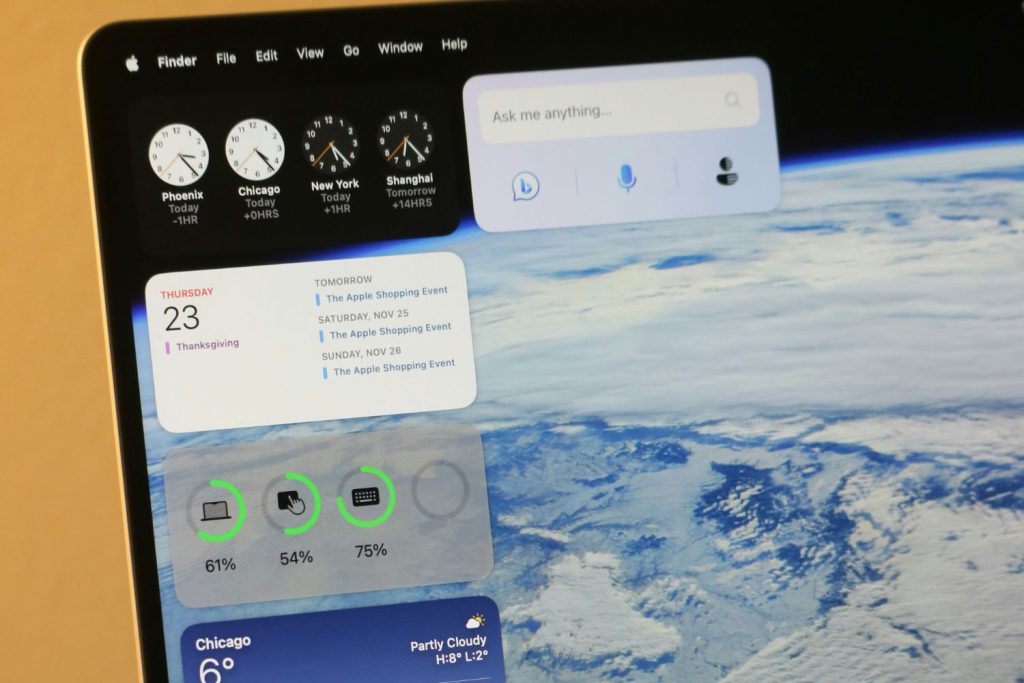

- Surveillance du Réseau : Surveillance continue du trafic réseau pour détecter les activités suspectes pouvant indiquer des tentatives d’exfiltration de données.

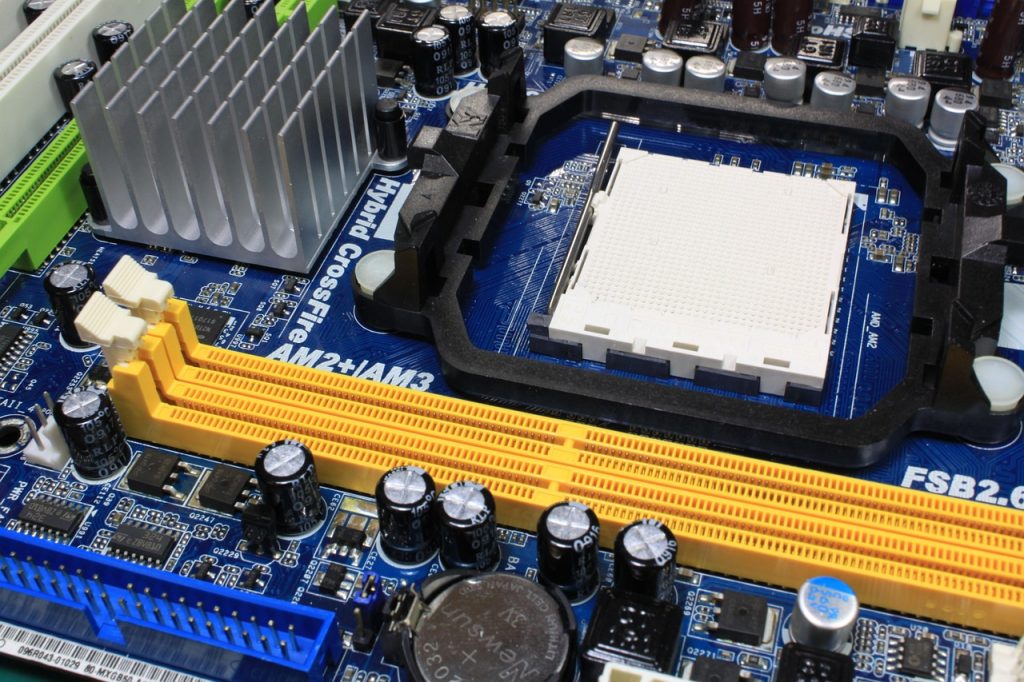

- Protection des Points de Terminaison : Sécurisation des points de terminaison grâce à des outils antivirus, anti-malware et de détection avancée des menaces pour prévenir l’accès non autorisé aux données.

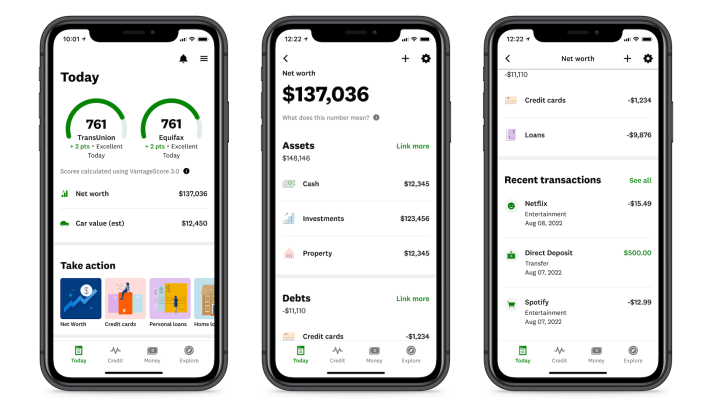

- Solutions de Prévention des Pertes de Données (DLP) : Mise en œuvre de systèmes DLP pour identifier, surveiller et protéger les données sensibles en cours d’utilisation, en transit et au repos.

- Analyse du Comportement des Utilisateurs (UBA) : Utilisation d’outils UBA pour détecter les anomalies dans le comportement des utilisateurs pouvant indiquer des menaces internes.

- Cryptage : Utilisation de méthodes de cryptage robustes pour les données en transit et au repos afin de garantir que les données interceptées soient illisibles.

- Contrôles d’Accès : Établissement de politiques strictes de contrôle d’accès pour limiter l’accès aux données au personnel autorisé uniquement.

Tendances et Mise en Œuvre Mondiales

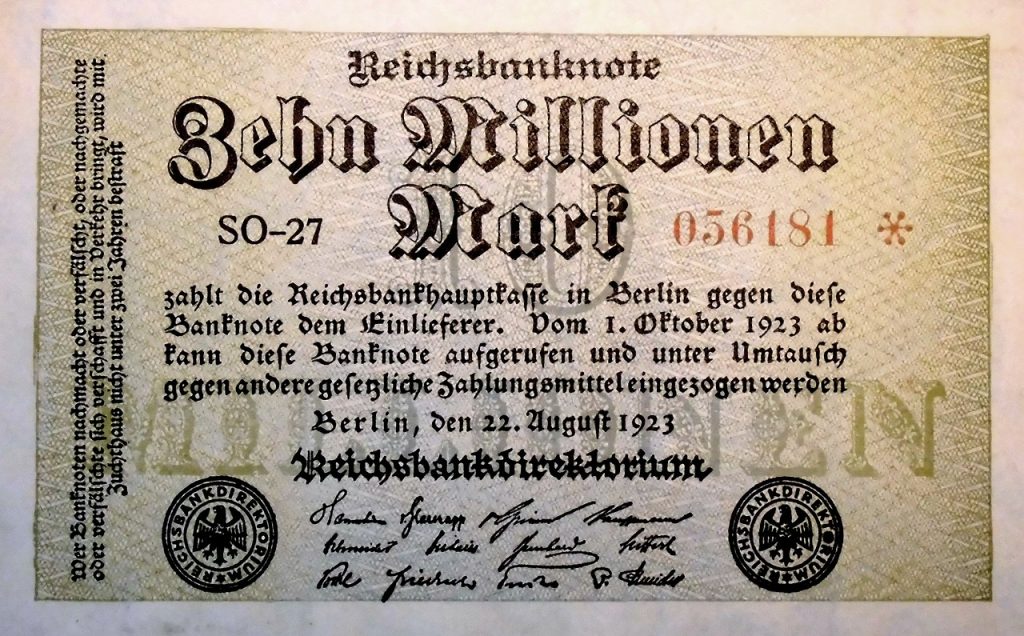

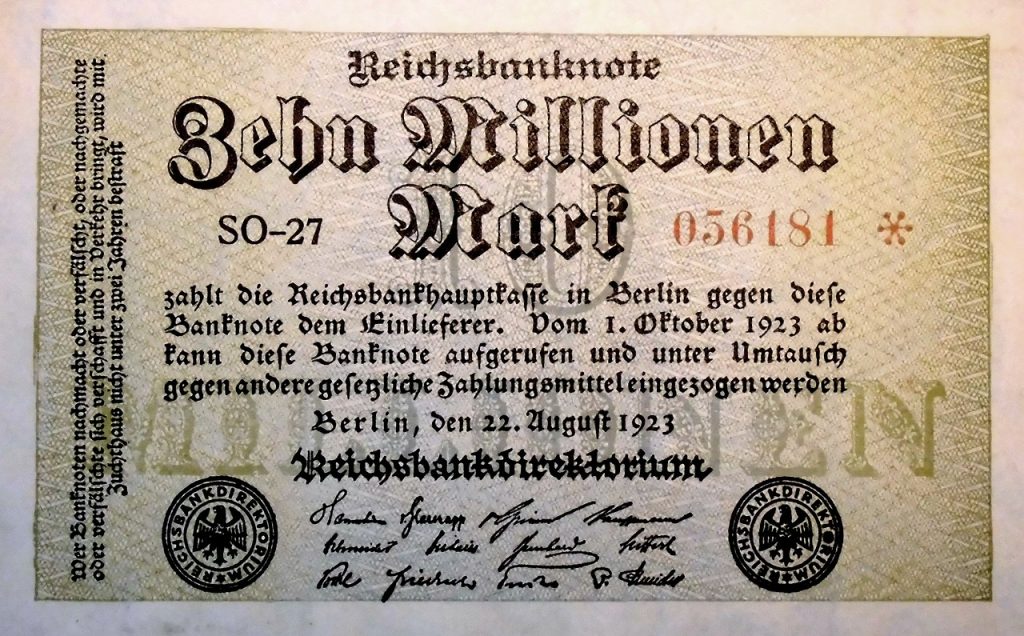

Au niveau mondial, les organisations investissent massivement dans des solutions de prévention de l’exfiltration de données, motivées par les exigences réglementaires et les coûts financiers et réputationnels élevés associés aux violations de données. Le Règlement Général sur la Protection des Données (RGPD) de l’Union Européenne et le California Consumer Privacy Act (CCPA) sont des exemples de réglementations qui ont accentué l’attention sur la sécurité des données.

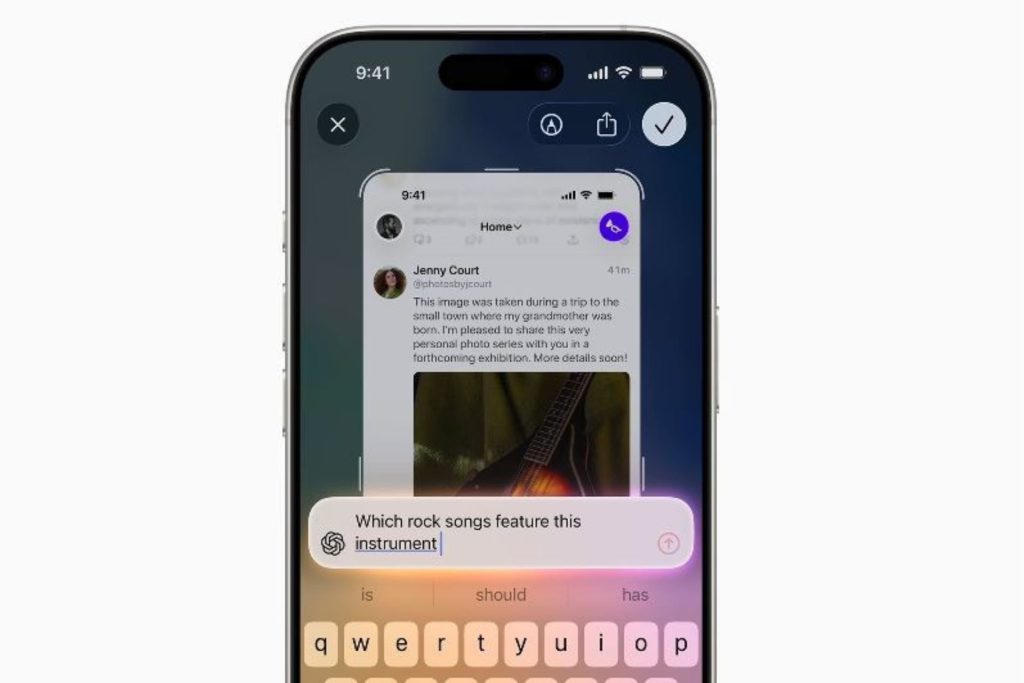

Les pays du monde entier adoptent une approche multicouche de la sécurité des données. Par exemple, dans la région Asie-Pacifique, des pays comme le Japon et l’Australie renforcent leurs cadres de cybersécurité pour lutter contre l’exfiltration de données. De même, les entreprises en Amérique du Nord et en Europe intègrent de plus en plus l’IA et l’apprentissage automatique dans leurs architectures de sécurité pour améliorer les capacités de détection des menaces.

Défis et Considérations

Bien que le déploiement de solutions de prévention de l’exfiltration de données soit crucial, les organisations sont confrontées à plusieurs défis. Un défi majeur est l’intégration de ces solutions dans les infrastructures informatiques existantes sans perturber les opérations commerciales. De plus, l’évolution rapide des cybermenaces sophistiquées nécessite des mises à jour et des avancées continues dans les technologies de sécurité.

Une autre considération est l’équilibre entre la sécurité et la confidentialité des utilisateurs. Les organisations doivent s’assurer que leurs mesures préventives ne portent pas atteinte aux droits de confidentialité des individus. Cet équilibre est particulièrement important dans les juridictions ayant des lois strictes sur la confidentialité.

L’Avenir

Alors que les cybermenaces continuent d’évoluer, le paysage de la prévention de l’exfiltration de données devra également s’adapter. Les organisations doivent rester vigilantes et proactives dans la mise à jour et l’amélioration de leurs mesures de sécurité. La collaboration entre les entreprises privées, les gouvernements et les organisations internationales sera essentielle pour développer des stratégies complètes pour lutter contre l’exfiltration de données.

En conclusion, le déploiement de solutions efficaces de prévention de l’exfiltration de données est un composant critique de la défense contre les cybermenaces. En tirant parti des technologies avancées et en adhérant aux pratiques de sécurité mondiales, les organisations peuvent mieux protéger leurs données sensibles et maintenir la confiance de leurs parties prenantes.